[ad_1]

Se ha descubierto una nueva vulnerabilidad de seguridad llamada GAZEploit que podría permitir a los piratas informáticos capturar pulsaciones de teclas del teclado virtual de Apple Vision Pro.

El ataque explota la tecnología de seguimiento ocular utilizada para capturar la mirada en los cascos de realidad mixta de Apple.

Investigadores de la Universidad de Florida, el equipo CertiK Skyfall y la Universidad Tecnológica de Texas han desarrollado GAZEploit, que analiza los movimientos oculares del avatar virtual de un usuario para inferir entradas.

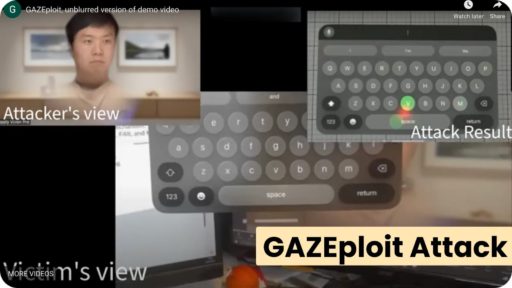

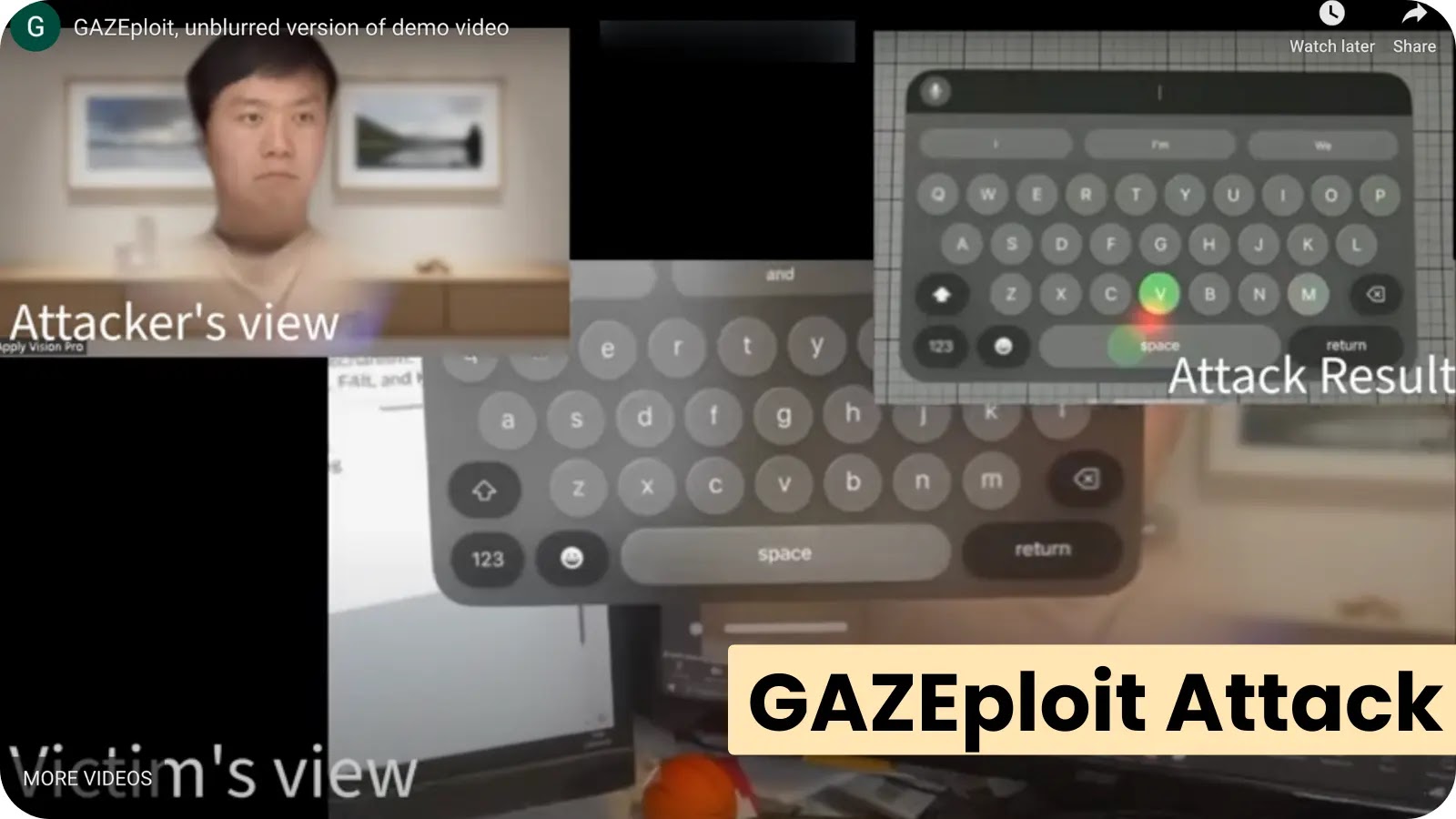

El ataque funciona grabando los movimientos oculares del avatar durante las llamadas FaceTime y otros escenarios en los que el avatar es visible.

GAZEploit se centra en dos métricas biométricas clave: la relación de aspecto del ojo (EAR), que mide qué tan abiertos están los ojos de una persona, y la estimación de la mirada, que rastrea dónde mira Masu en la pantalla.

Al analizar estos factores, un atacante puede determinar cuándo el usuario está escribiendo y también puede identificar las teclas específicas que se seleccionan.

Cumplimiento de la decodificación: lo que los CISO deben saber: únase a nuestro seminario web gratuito

Los investigadores entrenaron un modelo de aprendizaje automático con datos de 30 participantes y lograron una precisión del 98% en la identificación de sesiones de mecanografía. Para la predicción de pulsaciones de teclas individuales, informamos un 85,9 % de precisión y un 96,8 % de recuperación.

Lo que hace que GAZEploit sea particularmente preocupante es que se puede ejecutar de forma remota simplemente analizando secuencias de video de avatares.

Esto significa que la información confidencial, como contraseñas y mensajes privados, puede verse comprometida durante actividades cotidianas como reuniones virtuales y transmisiones en vivo.

Cómo funciona el ataque

Apple ya ha tomado medidas para abordar esta vulnerabilidad y lanzó un parche para visionOS 1.3 en julio de 2024. Sin embargo, los hallazgos resaltan los desafíos únicos de privacidad que plantean las tecnologías emergentes de VR/AR que dependen de datos biométricos.

Para protegerse de ataques similares, los expertos recomiendan evitar el uso de métodos de seguimiento ocular para ingresar información confidencial en entornos de realidad virtual siempre que sea posible. Le recomendamos que utilice un teclado físico u otro método de entrada seguro al ingresar contraseñas y datos personales.

La investigación de GAZEploit destaca la necesidad de fuertes salvaguardias de privacidad a medida que la tecnología de realidad virtual se generaliza. A medida que estos sistemas inmersivos recopilan datos de comportamiento cada vez más ricos, equilibrar la experiencia del usuario y la protección de datos será fundamental para una adopción generalizada.

Aunque Apple solucionó rápidamente esta vulnerabilidad en particular, este incidente es un recordatorio de que pueden seguir surgiendo nuevos vectores de ataque a medida que se expanden las capacidades de VR/AR.

Simule escenarios de ciberataques con una plataforma de ciberseguridad todo en uno: vea el seminario web gratuito

[ad_2]

New GAZEploit Attack Let Hackers Capture Keystrokes from Apple Vision Pro