Se descubrió una falla de seguridad crítica en SAP NetWeaver AS Java que podría permitir a un atacante cargar archivos maliciosos y ejecutar comandos no autorizados.

La vulnerabilidad, identificada como CVE-2024-22127, afecta al complemento Administrator Log Viewer y se le ha asignado una puntuación CVSS de 9,1, lo que indica su naturaleza grave.

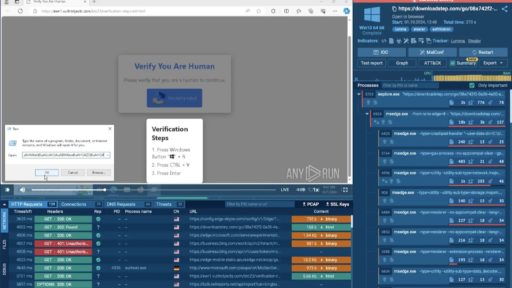

Este problema de seguridad se debe a una lista incompleta de tipos de archivos prohibidos en la funcionalidad de carga del complemento Log Viewer.

Esta supervisión permite que un atacante con altos niveles de privilegios cargue archivos potencialmente peligrosos, lo que genera una vulnerabilidad de inyección de comandos.

Un exploit exitoso podría permitir a un atacante ejecutar comandos maliciosos, lo que afectaría gravemente a la confidencialidad, integridad y disponibilidad de las aplicaciones.

Cómo elegir la solución SIEM administrada definitiva para su equipo de seguridad -> Descargue la guía gratuita (PDF)

SAP respondió a esta amenaza publicando una nota de seguridad que aborda esta vulnerabilidad y proporciona importantes medidas de mitigación.

La solución principal consiste en restringir los tipos de archivos que se pueden cargar a través del complemento Administrator Log Viewer. Después de que se aplique la actualización, solo se permitirá cargar ciertos tipos de archivos que contengan registros NWA (.log, .trc, .txt, .old, .out, .cld), según indica el informe de Red Rays.

Para mayor seguridad, SAP recomienda activar el perfil de análisis de virus log_FileUpload. Aunque no es obligatoria, esta medida adicional ayuda a detectar y bloquear amenazas potenciales durante el proceso de carga de archivos.

Se recomienda encarecidamente a las organizaciones que utilizan SAP NetWeaver AS Java que tomen medidas inmediatas para proteger sus sistemas. Los pasos principales son:

Actualice SAP NetWeaver AS Java al último parche que soluciona esta vulnerabilidad. Configurar y activar el perfil de análisis de virus log_FileUpload. Restrinja temporalmente el acceso al visor de registros ajustando los roles y permisos de los usuarios.

Es importante tener en cuenta que esta vulnerabilidad afecta específicamente al complemento Administrator Log Viewer para SAP NetWeaver AS Java versión 7.50.

La complejidad del ataque se considera baja y no se requiere la interacción del usuario para su explotación, lo que aumenta el riesgo asociado con esta vulnerabilidad.

Los expertos en seguridad enfatizan la importancia de tomar medidas rápidas para abordar este problema. Las auditorías de seguridad periódicas, el monitoreo continuo y la implementación de controles de acceso sólidos son esenciales para mantener una postura de seguridad sólida para los sistemas SAP.

A medida que las organizaciones trabajan para mitigar esta vulnerabilidad, sirve como recordatorio de la necesidad de una vigilancia continua en materia de ciberseguridad.

Las medidas proactivas, como las pruebas de penetración periódicas y mantenerse informado sobre las amenazas emergentes, son esenciales para proteger sus aplicaciones y datos comerciales críticos.

Seminario web gratuito sobre cómo proteger su pequeña empresa de las ciberamenazas avanzadas -> Mírelo aquí