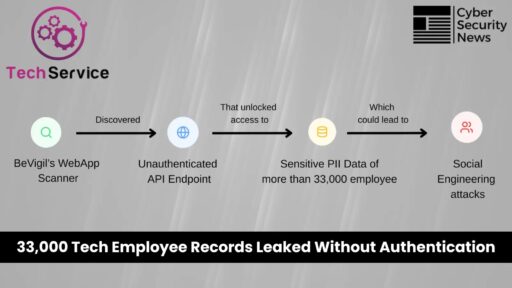

Se ha revelado un importante incidente de seguridad de datos cuando la información confidencial de más de 33,000 empleados está expuesta debido a los puntos finales de API no garantizados.

La plataforma de seguridad Bevigil de Cloudsek ha descubierto que los proveedores prominentes de servicios de tecnología no están totalmente protegidos por puntos finales críticos de API, lo que permite un acceso ilimitado a datos confidenciales de los empleados sin mecanismo de autenticación.

Este problema sobre este tema no solo incumplió los datos personales y organizacionales, sino que también destacó el mayor riesgo asociado con las API malentendidas en entornos empresariales.

Los puntos finales de API no autenticados exponen los datos internos

El escáner WebApp de Bevigil ha detectado múltiples puntos finales de API RESTful no certificados asociados con una aplicación web de proveedor de tecnología interna.

Estos puntos finales vulnerables consisten en una autenticación OAuth 2.0 adecuada o una verificación clave de API, creando una gran brecha de seguridad en la infraestructura de la compañía.

Panel de control principal de Bevigil – Puntuación de seguridad

“Los atacantes simplemente pueden enviar solicitudes HTTP y extraer datos confidenciales sin barreras de autenticación”, compartieron los investigadores de Cloudsek con Cyber Security News.

Los puntos finales expuestos se pueden descubrir fácilmente con una herramienta automática, siguiendo el patrón de URL predecible en https://api.internal.com/v1/employees/.

Las solicitudes de HTTP a estos puntos finales devolvieron una respuesta JSON que incluyó:

Este concepto erróneo viola los principios básicos de seguridad de la API, particularmente el riesgo de seguridad de la API de la API OWASP A2: 2023 (autenticación rota).

Información y riesgos explotados

Los datos comprometidos incluyeron información personal de los empleados (PII), detalles de activos de hardware y estructura interna del proyecto. Los expertos en seguridad advierten que esta violación creará múltiples riesgos de seguridad en cascada.

La posible eliminación de datos permite a los actores de amenaza descargar y analizar las jerarquías organizacionales e identificar superficies clave de ataque de expansión de recursos humanos para ciberdelincuentes. Esto puede permitir que los puntos finales de la API expuestos proporcionen actualizaciones de datos en tiempo real, permitiendo el monitoreo continuo de la actividad de los empleados y los cambios en la infraestructura, y podrían mejorar los ataques, y los ataques podrían mejorar las campañas imperfectas. Puntos finales de API identificados en aplicaciones web

Medidas de mitigación recomendadas

Los expertos en seguridad recomiendan la implementación inmediata.

Protección de la puerta de enlace API con una validación adecuada de token JWT. Exigen restricciones y aceleraciones para evitar el abuso. Cifrado de todos los datos de PII, tanto durante el tránsito como en el reposo. Una solución integral de monitoreo y registro de API. Giro de calificación de todas las cuentas potencialmente corruptas.

Esta violación sirve como un duro recordatorio de que incluso los principales proveedores de tecnología pueden pasar por alto las prácticas de seguridad básicas.

Las organizaciones deben adoptar una actitud proactiva de seguridad de la API para evitar vulnerabilidades similares, ya que el resultado de los puntos finales expuestos puede conducir a violaciones de datos, sanciones regulatorias y graves daños a la reputación.