El kit de phishing ha cambiado el juego, pero no es una buena manera para las empresas. Hoy, los atacantes no necesitan ser expertos técnicos para lanzar ataques de phishing convincentes. El kit de phishing preparado le pasará todo lo que necesita, incluidos sitios web falsos, páginas de inicio de sesión, plantillas de correo electrónico, todo incluido y fácil de usar.

Esto causará más ataques, trampas más inteligentes y más trabajo para su equipo de seguridad. Para las empresas, el riesgo va mucho más allá de los datos robados.

El éxito de un ataque de phishing puede romper la confianza del cliente y dañar la reputación de la marca, lo que lleva a serias pérdidas económicas.

Echemos un vistazo más de cerca a cuáles son los kits de phishing, por qué se convirtieron en una amenaza y cómo las empresas pueden detectarlos antes de recibir daños reales.

¿Qué es exactamente un kit de pesca?

Un kit de phishing es un paquete de herramientas diseñadas para engañar a las personas en la creación de sitios web falsos o correos electrónicos para revelar información confidencial, como credenciales de inicio de sesión, detalles de pago y datos de la compañía.

Puede ser muy básico o muy sofisticado, incluida la comunicación cifrada, la implementación automática e incluso la atención al cliente para los piratas informáticos.

Algunos kits se venden como suscripciones de “phishing como un servicio” (PHAA), haciendo que el trabajo de los atacantes sea casi ridículo.

¿Por qué los kits de phishing son un problema real para las empresas?

Los kits de pesca son un riesgo comercial completo. He aquí por qué:

Escala: los atacantes pueden expulsar cientos o miles de empleados a la vez. Bypass MFA: el kit puede robar tokens de autenticación y hacer que la autenticación de dos factores sea inútil. Daño de la marca: los sitios falsos se hacen pasar por empresas reales, una reputación dañina y confianza del cliente. Amenaza de la cadena de suministro: los atacantes pueden atacar a los proveedores de terceros y pasar a sus redes corporativas.

Incluso si solo un empleado hace clic en un enlace falso, los resultados pueden estafar en toda la organización.

Un ejemplo del mundo real de ataques del kit de phishing: magnate.

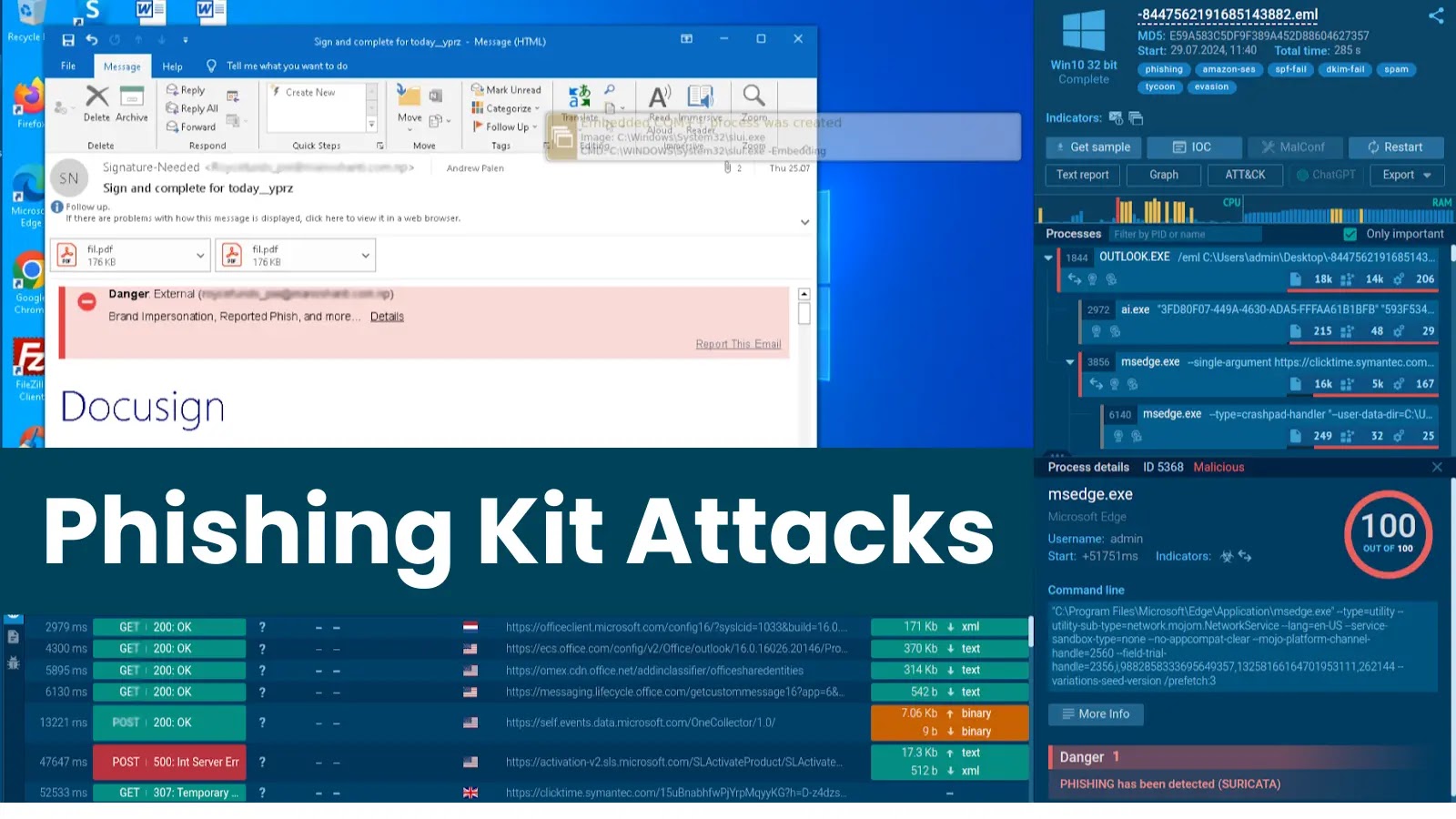

Echemos un vistazo a los ataques reales del kit de phishing capturados en cualquiera.

Vea su sesión de análisis con Tycoon

Grandes ataques analizados dentro de cualquier Sandbox basado en la nube.

Después de ejecutar el análisis, cualquiera.

Gran ataque detectado por cualquiera.

Esta detección inmediata es extremadamente importante para las empresas y ayuda a los equipos de seguridad a encontrar amenazas temprano, investigarlas más rápido y bloquear los ataques antes de bloquearlas.

Mejore la seguridad empresarial con análisis de phishing en tiempo real y caza de amenazas agresivas: obtenga 14 días de opcional.

En este caso, utilicé el kit de phishing Tycoon2fa para apuntar a los usuarios de Microsoft 365. Esto es lo que sucedió durante esta sesión de análisis:

La página de phishing no permaneció en común cuando la víctima ingresó un correo electrónico falso de inicio de sesión en dominio @abc.com (que pertenece al grupo ABC propiedad de Disney). De hecho, cambié el fondo a una imagen temática de Disney.

Cambie la imagen de fondo que se muestra en cualquiera.

Este cambio hace que la página se sienta más legítima y hace que el usuario piense que iniciaron sesión en el portal real de Disney/Microsoft.

Sin embargo, con extrema precaución, la URL no tenía ninguna conexión real con Microsoft, la clásica bandera roja que los empleados capacitados podían atrapar.

URL de página falsa de Microsoft utilizada para robar credenciales

Sin embargo, no era la única técnica utilizada.

El kit también adoptó huellas dactilares del sistema y filtrado de geolocalización para mostrar selectivamente la página de phishing solo para usuarios en ciertas regiones, como Argentina, Brasil y partes del Medio Oriente.

Aquellos que no coinciden con su perfil objetivo simplemente fueron redirigidos a sitios web no relacionados como Tesla y Emirates, ayudando a la campaña de phishing a permanecer bajo el radar.

Detectar amenazas de phishing más rápido y proteger su negocio

Los kits de pesca son más inteligentes, pero su negocio puede seguir adelante.

Any.

Aquí hay algunas razones por las cuales las empresas eligen combatir los ataques de phishing:

Detección en tiempo real: las páginas de phishing spot y los procesos maliciosos son procesos maliciosos en lugar de desplegarlas. Identificación de amenaza rápida: detectar ataques de phishing y comportamiento sospechoso en menos de 40 segundos.

Análisis de ataque detallado: Comprenda exactamente cómo funcionan los kits de phishing, incluidas las medias de propiedad MFA, las huellas digitales y la creación de páginas dinámicas. Defensa proactiva: bloquear las amenazas más rápido, reducir los tiempos de respuesta de incidentes y proteger su marca y clientes. Visibilidad centrada en los negocios: obtenga ideas claras y prácticas sin perder el tiempo en el ruido.

El kit de pesca se mueve más rápido, pero con cualquier. Run puede moverse aún más rápido.

Obtenga cualquier prueba de 14 días hoy y proteja lo más importante.