En una importante actualización destinada a revolucionar la forma en que los profesionales de la ciberseguridad abordan las amenazas, ANY.RUN ha anunciado una plataforma de búsqueda de Threat Intelligence (TI) rediseñada.

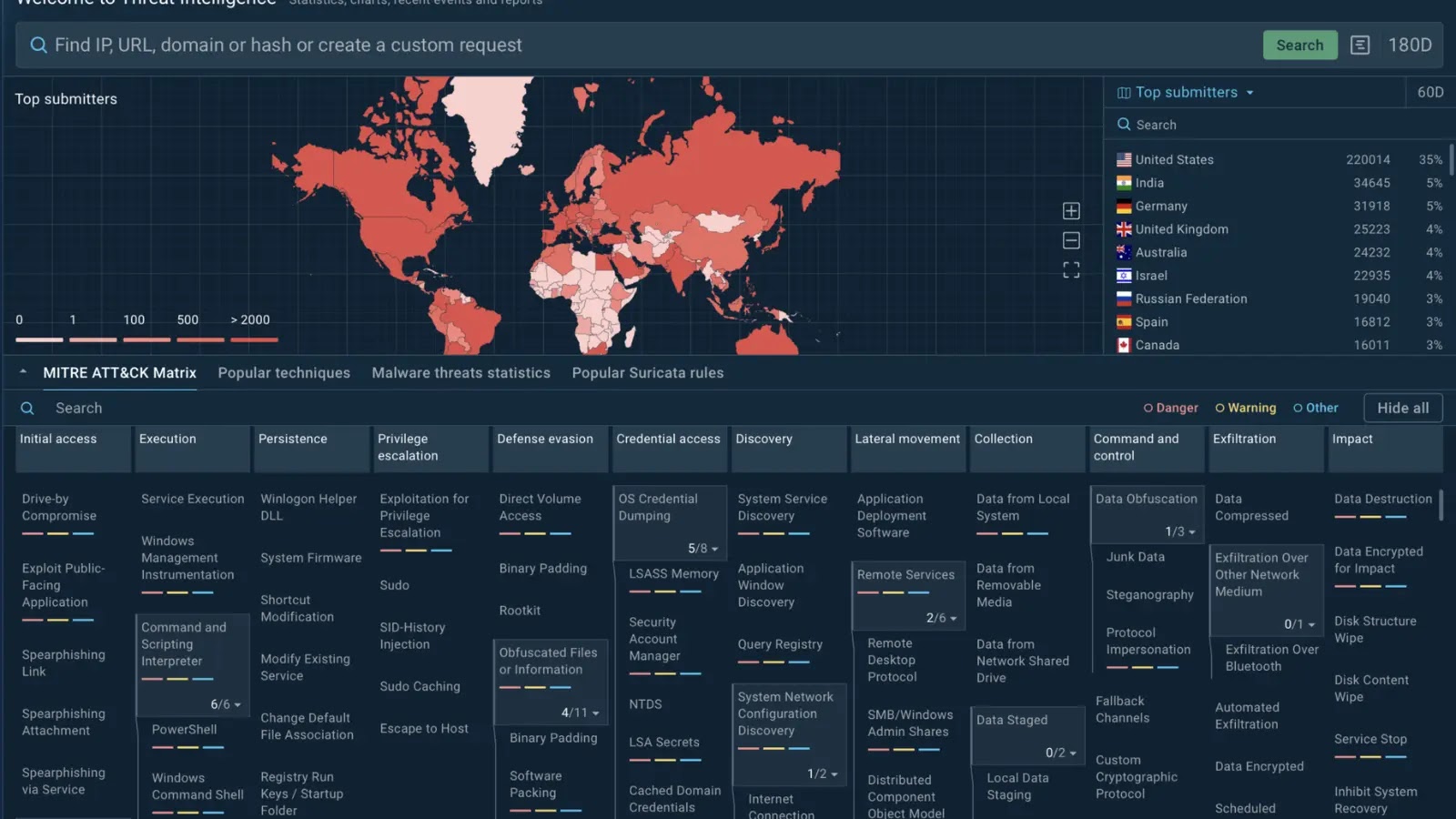

La última actualización presenta una pantalla de inicio mejorada que integra la potente matriz MITRE ATT&CK con funciones interactivas, información procesable y conexiones a muestras y firmas de malware del mundo real.

Estas nuevas características están diseñadas para ayudar a los analistas, investigadores y respondedores de incidentes a optimizar sus flujos de trabajo y responder a las amenazas con mayor precisión y confianza.

Oferta Black Friday de ANY.RUN: Consigue hasta 3 licencias de regalo

Panel de inteligencia sobre amenazas rediseñado: el nuevo estándar

En el corazón del TI Lookup rediseñado se encuentra una matriz MITRE ATT&CK totalmente interactiva, que se muestra de manera destacada en la pantalla de inicio. Esta matriz no solo proporciona un marco teórico para tácticas y técnicas, sino que también cierra la brecha entre estos conceptos y los datos prácticos sobre amenazas del mundo real.

Características clave del nuevo TI Lookup Dashboard

Cobertura completa: a diferencia de otras plataformas que solo muestran un subconjunto de técnicas, TI Lookup incluye todas las técnicas descubiertas en la plataforma. Información interactiva: haga clic en una técnica o táctica para ver información detallada sobre su uso en ataques del mundo real y muestras de malware relacionadas con su comportamiento. Diseño práctico: la matriz está organizada para lograr la máxima claridad y muestra relaciones claras entre tácticas, técnicas y malware del mundo real.

Ya sea que sea un analista de malware, un respondedor de incidentes o simplemente un investigador que busca comprender los patrones de ataque, el nuevo panel es una poderosa herramienta diseñada para simplificar tareas complejas de inteligencia sobre amenazas.

Recopile inteligencia sobre amenazas sobre los últimos ataques de malware y phishing con TI Lookup: obtenga hasta 3 licencias gratuitas

Poniendo en práctica la matriz MITRE ATT&CK

Uno de los principales objetivos del rediseño es convertir la matriz MITRE ATT&CK en una herramienta práctica para los analistas. En lugar de simplemente enumerar tácticas y técnicas, la plataforma reforzada conecta estos elementos con datos de detección, patrones de ataque y familias de malware.

estructura:

Relaciones detalladas: las técnicas están vinculadas con ejemplos del mundo real de atacantes que utilizan las técnicas para ayudar a los analistas a comprender el impacto en el mundo real. Información sobre el comportamiento: los analistas pueden investigar cómo los atacantes implementan técnicas específicas (como los enlaces de phishing) y obtener información sobre sus tácticas, técnicas y procedimientos (TTP). Detección mejorada: los equipos de seguridad pueden ajustar las reglas de detección estudiando familias de malware y técnicas asociadas con comportamientos específicos.

Por ejemplo, al analizar las técnicas de phishing (T1566) dentro de la fase de acceso inicial de la matriz MITRE ATT&CK, los usuarios pueden investigar subtécnicas como enlaces de phishing, archivos adjuntos de phishing y más. Cada entrada proporciona firmas detalladas y ejemplos extraídos de sesiones de análisis reales, lo que proporciona información valiosa sobre cómo operan los atacantes.

Filtrar y priorizar: centrarse en lo importante

Para ayudar a los analistas a priorizar las amenazas críticas, el TI Lookup rediseñado presenta un sistema de filtrado codificado por colores para la tecnología MITRE ATT&CK.

Rojo (Peligroso): Técnicas de alto riesgo que requieren acción inmediata. Amarillo (advertencia): Técnica de riesgo medio que requiere un análisis continuo. Azul (Otros): Tecnologías de bajo riesgo o no urgentes.

Los usuarios pueden limitar su vista activando y desactivando categorías específicas, lo que facilita centrarse en las amenazas más urgentes.

Por ejemplo, al analizar enlaces de phishing, los usuarios pueden profundizar en URL, dominios y otros indicadores de compromiso (IOC) relacionados.

Análisis interactivo de malware: integración de Sandbox

La plataforma mejorada se integra perfectamente con el entorno de pruebas interactivo basado en la nube de ANY.RUN, lo que permite a los usuarios analizar en profundidad muestras de malware. Con un solo clic, los usuarios pueden pasar del panel de TI Lookup a una sesión de espacio aislado donde pueden observar el comportamiento del malware en tiempo real y analizar su estructura general de ataque.

Principales ventajas:

Análisis de comportamiento: observe cómo interactúa el malware con su sistema, incluidos los cambios de archivos, las conexiones de red y los cambios de registro. Recopilación de IOC: recopile indicadores de compromiso (IOC) procesables directamente desde las sesiones de espacio aislado. Contexto integral de amenazas: obtenga información sobre todo el ciclo de vida del ataque, desde el acceso inicial hasta la persistencia y el movimiento lateral.

Esta integración brinda a los analistas todas las herramientas que necesitan no solo para comprender las amenazas, sino también para responder de manera efectiva.

Casos de uso destacados: enlace de phishing submarino

Para ilustrar el poder de la nueva plataforma, considere la subtécnica Spearphishing Link dentro de la matriz MITRE ATT&CK. Al hacer clic en esta entrada se mostrará información detallada como:

Descripción general: un desglose de los enlaces, archivos adjuntos y técnicas similares de phishing. Firma: un ejemplo del mundo real de un código QR o URL malicioso identificado en un intento de phishing. Enlace Sandbox: acceda directamente a una sesión sandbox que muestra cómo se utilizaron las técnicas en un ataque específico.

Al estudiar estos conocimientos, los analistas pueden crear reglas de detección personalizadas, fortalecer las defensas y crear informes detallados para las partes interesadas, según el informe ANY.RUN. Por ejemplo, podemos descubrir campañas de phishing que aprovechan URL maliciosas incrustadas en correos electrónicos y utilizan esta información para evitar futuros ataques.

TI Lookup Search: un tesoro escondido de inteligencia sobre amenazas

La búsqueda TI actualizada también incluye capacidades de búsqueda dedicadas para una investigación más profunda de las amenazas. Los usuarios pueden buscar técnicas específicas, familias de malware o IOC y acceder a una gran cantidad de inteligencia procesable, que incluye:

Indicadores de compromiso (IOC): dominios, IP, archivos y URL asociados con una amenaza específica. Indicadores de Comportamiento (IOB): Patrones de comportamiento de ataque. Indicador de Ataque (IOA): Evidencia de cómo un atacante realiza una técnica.

Por ejemplo, la búsqueda de “URL sospechosas” puede revelar campañas de phishing, cargas útiles maliciosas u otras amenazas, brindando a los analistas el contexto que necesitan para fortalecer sus defensas.

¿Por qué es esto importante?

Las nuevas funciones de TI Lookup están diseñadas para abordar algunos de los desafíos más apremiantes en ciberseguridad.

Mayor eficiencia: al consolidar información procesable en paneles fáciles de usar, los analistas ahorran tiempo y se concentran en amenazas de alta prioridad. Visión más profunda: la relación de la matriz MITRE ATT&CK con ejemplos del mundo real brinda a los analistas una comprensión más clara de cómo se comportan los atacantes. Defensas mejoradas: con conocimientos profundos, los profesionales de la seguridad pueden desarrollar mejores reglas de detección y estrategias de mitigación.

Acerca de ANY.RUN

ANY.RUN es un proveedor líder de herramientas interactivas de ciberseguridad, incluidos los populares servicios Threat Intelligence Lookup y YARA Search. Conocidas por su velocidad y precisión, estas herramientas brindan información detallada sobre el comportamiento del malware y los patrones de ataque, lo que permite a los analistas anticiparse a las amenazas emergentes.

¿Está listo para transformar su flujo de trabajo de inteligencia sobre amenazas?

Explore hoy la Búsqueda de inteligencia de amenazas rediseñada y experimente de primera mano cómo estas actualizaciones transforman su enfoque de la ciberseguridad.

Ya sea que esté defendiéndose de ataques de phishing, investigando técnicas de persistencia o analizando el movimiento lateral, TI Lookup le brinda todo lo que necesita para mantenerse a la vanguardia.

Regístrese en Intelligence Lookup para una investigación rápida de amenazas: obtenga hasta 3 licencias gratuitas