El infame grupo de ransomware llamado Dragonforce se ha atribuido la responsabilidad de una serie de ataques cibernéticos dirigidos a los principales minoristas del Reino Unido, y la cooperativa confirma las violaciones de datos críticos que afectan las bases de datos de membresía.

Los ataques dirigidos a Marks & Spencer y Harrods destacaron la escalada de amenazas al sector minorista y provocaron advertencias del gobierno sobre las prioridades de ciberseguridad.

Co-op reconoce que los piratas informáticos “accedieron y extrajeron datos de uno de nuestros sistemas”, incluida “información sobre un número significativo de miembros actuales y pasados”.

Dragonforce filtros de datos de datos de clientes cooperativas

El minorista inicialmente minimizó el incidente y dijo que solo tenía “pequeños impactos” en las operaciones.

Sin embargo, el Grupo de Ransomware de Dragonforce contactó a la BBC con evidencia de infracción y compartió una base de datos que contiene números de tarjeta de membresía, nombre, dirección, correos electrónicos y números de teléfono del cliente.

“Estos datos incluyen datos personales de miembros del grupo cooperativo, como nombres y contactos, y no incluyen contraseñas de miembros, detalles bancarios o de tarjeta de crédito, transacciones o información”.

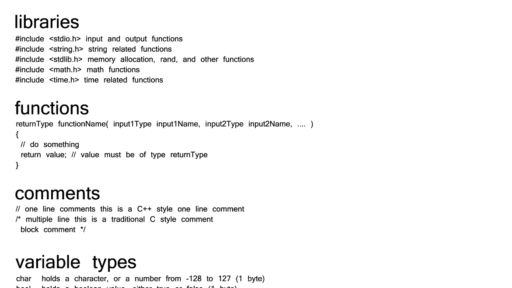

Los expertos en seguridad creen que los atacantes utilizarán técnicas sofisticadas de ingeniería social para obtener acceso inicial a la red.

Es probable que el personal ayude al personal a engañar a los empleados para que revelen sus credenciales y códigos de verificación. Después de obtener acceso, se dirigieron a la base de datos Active Directory de la compañía (NTDS.DIT). Esto almacena credenciales encriptadas para todos los usuarios de dominio.

Una vez que se obtuvieron privilegios suficientes, el atacante se preparó para el cifrado completo del sistema.

Los afiliados de Dragonforce generalmente emplean una técnica llamada “Traiga sus propios impulsores vulnerables” (BYOVD) para cargar conductores de núcleos legales pero vulnerables para deshabilitar el software de seguridad.

Para evitar la recuperación del sistema, los atacantes eliminarán las copias de volumen de la sombra, obstaculizarán los esfuerzos de recuperación de datos y aumentarán la presión para pagar el rescate.

Múltiples minoristas británicos en ataque

Dragonforce también se afirma la responsabilidad de los ataques en curso contra Marks & Spencer, que interrumpe las ventas en línea y las operaciones en la tienda e intenta violar Harrods.

Según los informes, el compromiso de M&S comenzó en febrero de 2025, cuando el atacante extrajo en silencio el hash de la contraseña y la volvió a entrar en la red durante las próximas semanas utilizando un inicio de sesión legal de Windows.

Ransomware Group opera un modelo de “cartel”, reclutando piratas informáticos afiliados que reciben el 80% de los pagos de rescate, mientras que Dragon Force proporciona infraestructura, sitios de fugas y servicios de negociación de pagos.

La Cooperativa está trabajando actualmente con el Centro Nacional de Ciberseguridad (NCSC) y la Agencia Nacional de Criminal (NCA) para investigar las violaciones.

En respuesta a estos incidentes, el Ministro del Secretario del Gabinete, Pat McFadden, dará un discurso de apertura en la Conferencia Cyberuk, enfatizando que “las empresas deben tratar la ciberseguridad como una prioridad absoluta”.

La cooperativa está implementando medidas de seguridad adicionales, incluida la exigir al personal que mantenga cámaras durante las reuniones remotas y exigir que todos los participantes verifiquen a todos los participantes que eviten que los piratas informáticos se infiltren.

La compañía ha deshabilitado el acceso remoto y restringido algunos sistemas de TI. Esta serie de ataques destaca las amenazas en evolución que enfrentan los minoristas.

A medida que Dragonforce continúa operando su ransomware como modelo de servicio, los expertos en seguridad advierten que es probable que aumenten ataques similares, especialmente para organizaciones con valiosas bases de datos de clientes.

¡Haz que esta noticia sea interesante! Siga en Google News, LinkedIn, X para obtener actualizaciones instantáneas